Есть множество данных о том, что в Даркнете существуют брокеры, торгующие разного рода информацией или базами данных. Так, Фейсбук (и не только он) уже не раз становился дырой, в которую уходили миллионы и десятки миллионов пакетов личных данных пользователей этой соцсети. Те, кто регистрировался в таких сетях, наверное, пришли в ужас от анкеты, которую она предлагает. Не заполнив множество полей опросника, система просто не пропустит тебя к моменту создания аккаунта.

А там хотят знать о вас все: кто вы, где вы, ваши контактные данные, дату рождения, семейное положение и наконец – банковские данные. Мало того, соцсеть еще и отслеживает все ваши действия и даже перемещения, если вы не позаботитесь лишить ее этой возможности. Некоторые пошли еще дальше и могут незаметно включать камеры или микрофоны ваших гаджетов, чтобы пересылать в компанию то, о чем вы говорите или что рядом с вами. Все это пришивается к вашему профилю и продается в виде набора данных для рекламодателей. Так работает таргетированная реклама и ее теперь Эппл дает возможность отрубить полностью.

Но уже то, что собрано в вашем профиле, будет обязательно продаваться, а иногда эти данные просто становятся добычей хакеров, которые получают миллионы таких профилей и потом – продают их всем желающим. И вот примерно то же самое происходит не только с социальными, но и корпоративными сетями. Злоумышленники получают доступ к серверам компаний и создают там «окна» для входа на самом высоком, системном уровне. Дальше они могут воспользоваться этим сами, а могут – продать на брокерских площадках Даркнета.

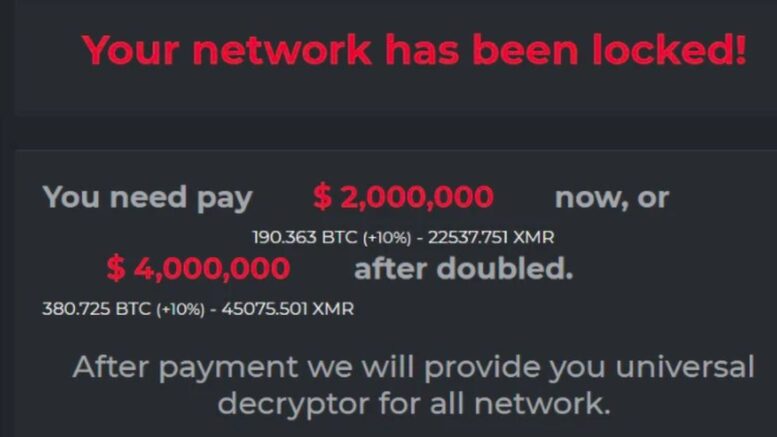

Известный почерк DarkSide говорит о том, что скорее всего, доступ к серверам Colonial Pipeline был получен именно таким образом. А имея админский вход в систему, хакеры уже без особых проблем завели туда свой вредоносный код и сделали все, что нужно. Только вот это еще не все, поскольку имеется еще одна особенность работы именно таких хакерских групп.

Дело в том, что DarkSide (и не только он) является таким себе флагом для целого ряда независимых хакерских групп, которые не завязаны в какой-то четкой иерархии. Это – мозг данной группировки, который разрабатывает стратегии данного вида хакинга, отрабатывает набор тактических приемов и воплощает это в собственном программном обеспечении. Это – некая группа интеллектуалов и выдающихся специалистов как в области программирования, так и в области криптографии.

Сейчас эта группа, на определенных условиях, предоставляет свои разработки тем, кто готов их применить на практике. Возможно, на начальном этапе своей деятельности, DarkSide сама бомбила сервера жертв, но теперь это делают не они, а те, кто получил от группы соответствующий инструментарий и франшизу на использование их флага.

Отсюда следует, что под видом DarkSide может работать кто-то совсем не связанный с группой, но при этом он может оперировать инструментами группы и пользоваться их флагом. А теперь просто представим, что похититель паролей доступа и создатель «окон» решил не просто украсть данные, а совершить вот такую акцию в стиле DarkSide. По сути, для этого ему не нужно сильно напрягаться, просто нужно учитывать специфику именно такого рода действий, чтобы не быть пойманными, и – вперед!

(Окончание следует)

Соцсети, это как отражение тебя в спецзеркале голым спереди, сзади, снизу и в позе. После одноглазников, еще только появившихся, я почти сразу удалил все! Сейчас если и регюсь, то под вымышленными именами и левыми мобильниками. НИКАКИХ данных о себе!

При важных разговорах, ОБЯЗАТЕЛЬНО!, это привычка, мобильник в портфель и в глухое место, еще включаю приемник, чтоб голосил, маленький такой,с частотным скрипом. много места не занимает) С меня смеются, а я улыбаюсь))

Разумеется, сейчас собрать любые данные о человеке как два пальца! Но нельзя позволять снимать информацию онлайн. А многими системами пользуюсь и я. Слежение по мобильной сети за сотрудниками, либо контроль компов через проги. Это стандартная процедура в компании.

Я как чувствовал, уважаемый, что вы “птица достаточно высокого полета”,все таки крупный предприниматель себя выдает менталитетом… Я сейчас не хочу сказать ничего плохого этим. Но все таки не особо полагайтесь на слежение через компы, менталитет работодателя обычно таков, что он по факту, если отбросить всякие “уси-пуси”, свой офисный планктон презирает потому что они работают по найму, т.е. “кормятся из его рук”. Но там могут быть варианты почему некто “притворяется планктоном” и хороший специалист вашу следящую программу обманет. Другое дело – зачем ему это делать и на Вас работать, если умный человек и без работы по найму будет иметь деньги ?

И ещё позвольте совет… Конечно хорошо когда можно во время переговоров живьём спрятать мобильник подальше, но довольно часто приходится вести конфиденциальные переговоры как раз по нему. Рекомендую – купите маленький карманный вайфай-роутер, настройте мессенджер в телефоне на свой роутер, а самому роутеру часто меняйте симки, в Интернет получается выходите каждый раз с другого номера.

Спасибо за совет) Есть более простые технологии. Например в комнате переговоров на окно ставится частоный генератор, переговорщика не проверишь, поэтому есть свои технологии. Их ну очень много!Все зависит от цены сделки и надежности клиента.

Понятно, что с почти многолетним другом-партнером, в приличных заведениях приятнее общаться)

На самом деле идеального ничего не бывает.Цена вопроса.

Да знаю…У самих такое стоит, и глушилка мобильной связи тоже, когда то поломалась и стала излучать сильнее чем надо, то приехали спецы с радиоаппаратурой с претензией что мы помехи ставим ? Не будем обсуждать технологии, все таки это публичное место…

Кстати, насчет ситуации, когда персонал тупо будет делать мобильником снимки экрана своего компьютера, я не знаю как противодействовать. Да, можно запретить флешки совать и в интернете сливать в облака, но смотреть то на экран не запретишь… Скорее всего будет рулить пресловутый человеческий фактор и безопасность состоит в том, чтобы набирать верных сотрудников.

Программа не моя, а “офисный планктон” преждупреждается изначально, что ваши действия под контролем. Равно как и проводить деловые переговоры только по служебному телефону. Не потому, что бы узнать что либо личное, а предупредить конкурентный “слив”, именно то о чем Вы сказали. Такие варианты в прошлом, когда сотрудник “набивал” базу заказчиков, потом сваливал в другую компанию, далеко в прошлом. Это нормально. И у нас начали появляться подобные “шпионы”, нужно изучать зарубежный опыт))

Насчёт “шпионов с базой данных”,то увы, пока будет спрос, будут и попытки. Если от нового сотрудника требуют часто чтобы он пришел со своей клиентской базой, то мы сами толкаем людей на такое поведение…

Сейчас эта группа, на определенных условиях, предоставляет свои разработки тем, кто готов их применить на практике…. Отсюда следует, что под видом DarkSide может работать кто-то совсем не связанный с группой, но при этом он может оперировать инструментами группы и пользоваться их флагом.

Вот знаете, когда я таки буду смеяться?

Если хуйловские спецслужбы, как это у них обычно принято, “кинут” DarkSide! Ну там попользуются их инструментами и/или услугами, а потом откажутся платить. Или еще как-то надуют.

Вот тогда мы точно узнаем много интересного!